Chromebook을 별도의 화면이나 TV에 연결하는 방법

Chrome OS는 사용자가 Chromebook을 별도의 화면이나 TV에 연결할 수 있는 다양한 방법을 지원합니다.

해커에 대해 생각할 때 아마도 헐리우드 스타일의 컴퓨터 괴짜들이 컴퓨터의 방어 시스템을 무너뜨리려는 모습을 상상할 것입니다. 그러나 측면 채널 공격을 사용하면 해커가 시스템의 보안 부분을 건드리지 않고도 장치에서 정보를 추출할 수 있습니다.

사이드 채널 공격이 무엇인지, 그리고 이것이 어떤 의미인지 살펴보겠습니다.

부채널 공격이란 무엇입니까?

ide-Channel Attack을 사용하면 해커가 장치를 조작하지 않고도 정보를 추출할 수 있습니다.

당신이 누군가에게 자주 전화하는 친구와 함께 산다고 가정해 보자. 이를 위해 물리적 버튼이 있는 유선전화를 사용합니다. 그 룸메이트는 누가 전화했는지 매우 비밀스러워했는데, 이것이 당신을 매우 궁금하게 만들었습니다.

그 사람이 전화를 걸 때를 모니터링할 수 있지만 그렇게 하지 않는 방법이 있습니다. 직관적이지 않게 신호를 따르면 그 사람이 전화를 거는 번호를 어떻게든 알아낼 수 있습니다. 어떻게 하시겠습니까?

한 가지 해결책은 친구가 키를 누를 때마다 발신음을 듣는 것입니다. 각 키마다 다른 소리가 나기 때문에 해당 키를 누른 방향으로 소리를 반전시킬 수 있습니다.

또한 사람이 한 키에서 인접한 키로 손가락을 움직이는 데 걸리는 시간을 측정할 수도 있습니다. 그런 다음 친구가 전화를 걸 때 각 키를 누르는 사이의 시간을 계산하세요.

그 시간이 한 키에서 인접한 키로 손가락을 이동하는 데 걸리는 시간과 같다면 방금 누른 숫자는 가장 가까운 숫자에 인접해 있습니다. 지연 시간이 길어질수록 다음 숫자가 인접해 있지 않다는 뜻이고, 빠르게 두 번 누르면 같은 숫자가 두 번 눌려진다는 신호입니다. 그런 다음 시간 패턴에 맞는 모든 숫자를 계산하고 데이터를 사용하여 어떤 숫자인지 알아낼 수 있습니다.

각 키를 눌렀을 때 어떤 소리가 나는지 알아볼 수 있습니다. 예를 들어, 숫자 3 키는 더 무거운 소리를 내고, 숫자 9 키는 가벼운 쉭쉭 소리를 냅니다. 룸메이트가 전화를 걸 때 소음을 모니터링하고 어떤 번호로 전화가 왔는지 확인할 수 있습니다.

이러한 방법은 측면 채널 공격이 무엇인지 정의합니다. 장치에 직접 들어가지 않고 데이터를 추출하는 방식입니다. 실제로 컴퓨터에 대한 부채널 공격은 버튼 누르기를 듣는 것보다 훨씬 더 깊습니다!

부채널 공격에는 다양한 유형이 있습니다.

이제 부채널 공격이 어떻게 작동하는지 알았으니 해커가 사용할 수 있는 다양한 유형의 공격을 살펴보겠습니다.

첫째, 타이밍 공격은 프로세스가 완료되는 데 걸리는 시간을 분석합니다. 이는 룸메이트의 통화 시간을 세어 위에서 알고 있는 것과 비교하는 것과 비슷합니다.

해커는 알고리즘에 다양한 입력을 제공하고 처리하는 데 걸리는 시간을 확인합니다. 이 데이터를 통해 잠재적인 알고리즘을 타이밍 데이터와 일치시키고 솔루션을 찾을 수 있습니다.

타이밍 공격은 Meltdown 공격의 핵심 부분으로, 캐시를 얼마나 빨리 읽는지 분석하고 그 결과를 사용하여 데이터 자체를 읽습니다.

해커는 구성 요소가 사용하는 전력량을 모니터링하여 구성 요소가 수행하는 작업을 확인할 수 있습니다. 구성 요소가 평소보다 더 많은 전력을 사용한다면 중요한 것을 계산하고 있을 수 있습니다. 전력 소모가 적다면 다음 계산 단계로 넘어갈 수도 있습니다.

해커는 에너지 사용 특성을 사용하여 어떤 데이터가 전송되는지 확인할 수도 있습니다.

오디오 분석은 해커가 장치에서 나오는 오디오 샘플을 듣고 그 결과를 사용하여 정보를 모으는 것입니다.

위의 전화 예에서 다이얼 톤을 듣거나 버튼을 누르는 것은 음향 공격(사운드 분석에 기반한 공격)입니다.

음향 공격의 타당성을 조사한 몇 가지 연구가 있었습니다. 한 연구에서는 인쇄되는 내용을 평가하기 위해 프린터 소리를 듣고 72%의 정확도를 달성했습니다. 공격자가 문서의 내용을 대략적으로 알고 있는 경우 정확도는 최대 95%까지 가능합니다.

SonarSnoop이라는 또 다른 연구에서는 휴대폰을 소나 장치(소리 전파를 사용하여 움직임을 찾고, 통신하거나 다른 물체를 감지하는 기술)로 전환했습니다. 연구에 따르면 전화기는 사람의 귀에 들리지 않는 소리를 스피커를 통해 방출하고 마이크를 통해 에코를 녹음합니다. 소나 에코는 공격자가 잠금 해제 패턴을 그리는 동안 피해자의 손가락이 화면 어디에 있는지 알려줌으로써 휴대폰 잠금을 해제하는 방법을 알려줍니다.

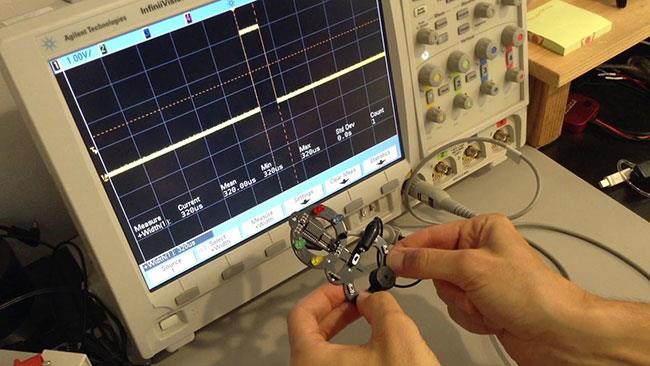

전자기(EM) 분석은 장치에서 방출되는 파동을 모니터링합니다. 이 정보를 통해 공격자는 장치가 수행하는 작업을 해독할 수 있습니다. 최소한 장치가 근처에 있는지는 알 수 있습니다. 예를 들어, 휴대폰을 사용하여 전자기파를 찾아 숨겨진 감시 카메라를 찾을 수 있습니다.

IoT 장치와 해당 장치의 EM 방출에 대한 연구가 있습니다. 이론에 따르면 감시팀은 해킹하지 않고도 의심스러운 장치를 모니터링할 수 있습니다. 이는 법 집행 기관이 흔적을 남기지 않고 의심스러운 활동을 모니터링할 수 있도록 해주기 때문에 중요합니다.

PC를 부채널 공격에 취약하지 않게 만드는 쉬운 방법은 없습니다.

안타깝게도 PC를 부채널 공격에 취약하지 않게 만드는 쉬운 방법은 없습니다. PC가 작동 중 전력을 사용하고, 방사선을 방출하고, 소음을 발생시키는 한, 여전히 해커 분석의 대상이 됩니다.

그러나 당신이 할 수 있는 일은 애초에 해커가 공격을 수행하는 것을 방지하는 것입니다. 전화 로그인 패턴을 감지할 수 있는 SonarSnoop 프로그램을 예로 들어 보겠습니다. 이 프로그램에는 다른 악성 코드 와 마찬가지로 배포 채널이 있을 수 있습니다 . 이는 누군가가 다운로드하기를 기다리는 악성 애플리케이션 및 프로그램에 숨겨져 있는 것으로 나타납니다.

따라서 장치가 신호를 방출하는 것을 막을 수는 없지만 해당 신호를 모니터링하도록 프로그래밍된 소프트웨어의 설치를 방지할 수 있습니다. 바이러스 백신 도구를 최신 상태로 유지 하고 우수한 사이버 보안 관행을 실천하면 모든 것이 잘 될 것입니다.

Chrome OS는 사용자가 Chromebook을 별도의 화면이나 TV에 연결할 수 있는 다양한 방법을 지원합니다.

iTop Data Recovery는 Windows 컴퓨터에서 삭제된 데이터를 복구하는 데 도움이 되는 소프트웨어입니다. 이 가이드에서는 iTop Data Recovery 사용 방법에 대해 자세히 설명합니다.

느린 PC와 Mac의 속도를 높이고 유지 관리하는 방법과 Cleaner One Pro와 같은 유용한 도구를 알아보세요.

MSIX는 LOB 애플리케이션부터 Microsoft Store, Store for Business 또는 기타 방법을 통해 배포되는 애플리케이션까지 지원하는 크로스 플랫폼 설치 관리자입니다.

컴퓨터 키보드가 작동을 멈춘 경우, 마우스나 터치 스크린을 사용하여 Windows에 로그인하는 방법을 알아보세요.

다행히 AMD Ryzen 프로세서를 실행하는 Windows 컴퓨터 사용자는 Ryzen Master를 사용하여 BIOS를 건드리지 않고도 RAM을 쉽게 오버클럭할 수 있습니다.

Microsoft Edge 브라우저는 명령 프롬프트와 같은 명령줄 도구에서 열 수 있도록 지원합니다. 명령줄에서 Edge 브라우저를 실행하는 방법과 URL을 여는 명령을 알아보세요.

이것은 컴퓨터에 가상 드라이브를 생성하는 많은 소프트웨어 중 5개입니다. 가상 드라이브 생성 소프트웨어를 통해 효율적으로 파일을 관리해 보세요.

Microsoft의 공식 Surface 하드웨어 테스트 도구인 Surface Diagnostic Toolkit을 Windows Store에서 다운로드하여 배터리 문제 해결 등의 필수 정보를 찾으세요.

바이러스가 USB 드라이브를 공격하면 USB 드라이브의 모든 데이터를 "먹거나" 숨길 수 있습니다. USB 드라이브의 숨겨진 파일과 폴더를 표시하는 방법은 LuckyTemplates의 아래 기사를 참조하세요.